Amazon.com: Procesos y herramientas para la seguridad de redes: 9788436267167: Castro Gil, Manuel Alonso: Libros

Amazon.com: Procesos y herramientas para la seguridad de redes: 9788436267167: Castro Gil, Manuel Alonso: Libros

Procesos y herramientas para la seguridad de redes -por Gabriel Díaz Orueta, , Ignacio Alzórriz - Studocu

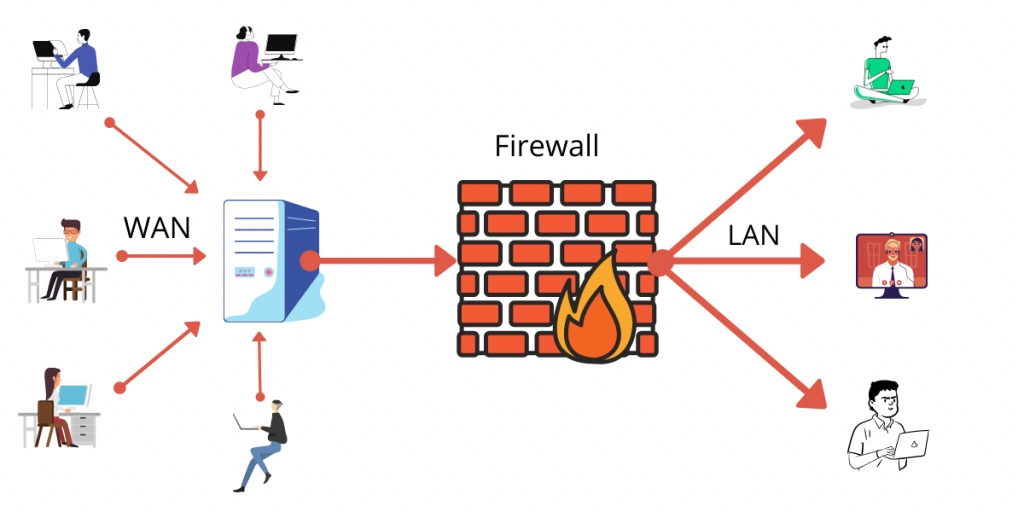

Noti_infosegura: Herramientas para desarrollar o elegir un modelo de monitoreo, detección y auditoría del tráfico en la red que mejore el nivel de seguridad de las organizaciones – Seguridad de la información

Procesos y herramientas para la seguridad de redes -por Gabriel Díaz Orueta, , Ignacio Alzórriz - Studocu